Sentencia de 14 años a hacker, malware contra WhatsApp y Google cambia política de privacidad

Editor Descargar artículo en formato PDF

Portabilidad de datos, Canadá recolecta datos biométricos y Mastercard podría aceptar bitcoin

Editor Descargar artículo en formato PDF

Red de dispositivos esclavos en 24 horas, policía usa reconocimiento de voz, actualizar software para mejorar seguridad

Editor Descargar artículo en formato PDF

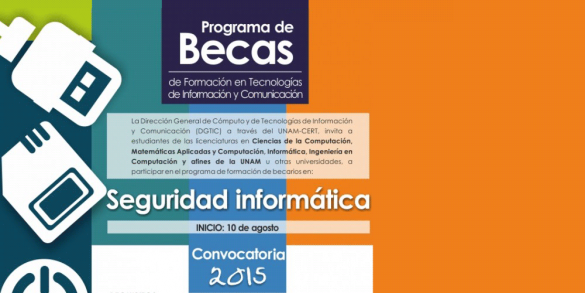

Entrevista a CERT UNAM

En esta semana realizamos una entrevista al Coordinador de Seguridad de la Información en la UNAM, el Ing. Rubén Aquino, quien nos compartió su perspectiva con respecto a la importancia de la…

Mamá: ¡Quiero ser hacker!

Y quién no querría serlo cuando te enteras que en este año, por lo menos para los que estamos en el sector de la tecnología, eso de ser hacker es…

Comodo Hacker, ¿aún podemos confiar?

Comodo fue creada en 1998 por Melih Abdulhayoğlu como una compañía dedicada a la seguridad en Internet y en las computadoras. Actualmente tiene sus oficinas centrales en New Jersey y tiene…

Categorías

Suscríbete

Recibe nuestras noticias e información de forma diaria

Social Media