Esta semana se han dado a conocer dos vulnerabilidades en Internet Information Server que permiten provocar una denegación de servicio y revelar información del sistema.

El primer fallo se trata de un error por falta de filtrado de los parámetros de entrada que podría permitir revelar el nombre de archivos y directorios existentes en el servidor. IIS permite utilizar el carácter “~” para conocer los nombres cortos de archivos y carpetas. Un atacante podría llegar a encontrar ficheros no visibles en servidores web.

Los nombres cortos 8:3 es una infame herencia de los tiempos DOS, en los que los nombres de fichero no podían superar los ocho caracteres más tres de extensión. Hoy en día todavía es posible acceder a un fichero utilizando esta nomenclatura.

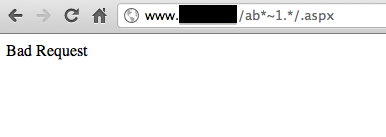

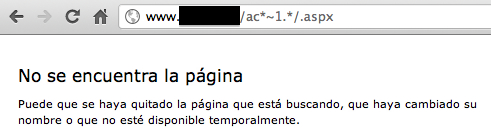

En principio, en IIS no es posible usar el nombre corto y tanto si el fichero se encuentra como si no, se generará un error. Cuando se solicita un nombre acortado con comodines, el servidor intentará acceder. El problema es que si lo encuentra, el servidor responderá con un error “404” y si no, un “400” (Bad request). Jugando con estas dos respuestas, se pueden llegar a inferir nombres de ficheros existentes (tomando una respuesta como “éxito” y otra como “fracaso”) hasta comprobar la existencia de ficheros.

![]()

La prueba de concepto hecha pública permite por fuerza bruta, socavar información sobre ficheros en el servidor, de forma automatizada. Sin duda, esta prueba de concepto será incorporada a programas de recopilación de información usados en los test de intrusión.

El documento publicado propone además ideas sobre cómo eludir otras protecciones. Para solucionarlo se aconseja filtrar el uso de comodines “*” en la URL, y deshabilitar de la creación de nombres cortos. En 2005 se publicó un fallo que también usaba el carácter “~” en IIS, y que permitía la ejecución de código (CVE-2005-4360).

Se habla en el documento también sobre otra vulnerabilidad de denegación de servicio encontrada en IIS, descubierta (como el resto de los errores descritos) en 2010, pero que todavía no ha sido corregida y que, por tanto, no han publicado.

Por otro lado, se ha difundido otra prueba de concepto que permite una denegación de servicio en IIS a través de su servidor FTP (que en principio no tendría nada que ver con la investigación anterior). Enviando una serie de caracteres especialmente manipulados además de múltiples comandos FTP en paralelo, se consigue que el servidor consuma toda la CPU del sistema y deje de responder.

Fuente: Hispasec

Fecha: Julio 03, 2012

Autor: Sergio de los Santos

Reproducción realizada con autorización de la fuente

Abogada y Maestra en Comercio Electrónico

Dedicada al estudio de la relación entre Tecnología y Derecho desde 1999.

Escribo y también doy clases y conferencias de este tema además de ser consultora y Directora en IT Lawyers SC.

Auditor Líder ISO 27001:2013

Related posts

Categorías

Suscríbete

Recibe nuestras noticias e información de forma diaria